Über 485 Datenpunkte

und du hinterlässt sie alle

Stell dir vor, du gehst durch eine Stadt und jemand folgt dir. Notiert jeden Schritt, misst wie schnell du gehst, fotografiert wen du triffst, schreibt mit was du sagst, trackt wie oft dein Herz schlägt. Klingt nach Überwachungsstaat? Willkommen in der digitalen Realität 2024.

Ich beschäftige mich seit Jahren mit digitaler Bildung und KI-Integration im Unterricht. Was ich dabei über Datensammlung gelernt habe, hat selbst mich überrascht – und ich dachte, ich wüsste Bescheid. Dieser Artikel zeigt dir, welche Datenspuren du täglich hinterlässt. Nicht um Panik zu verbreiten, sondern um dich zu informieren. Denn nur wer weiß was gesammelt wird, kann entscheiden wie viel er preisgeben will.

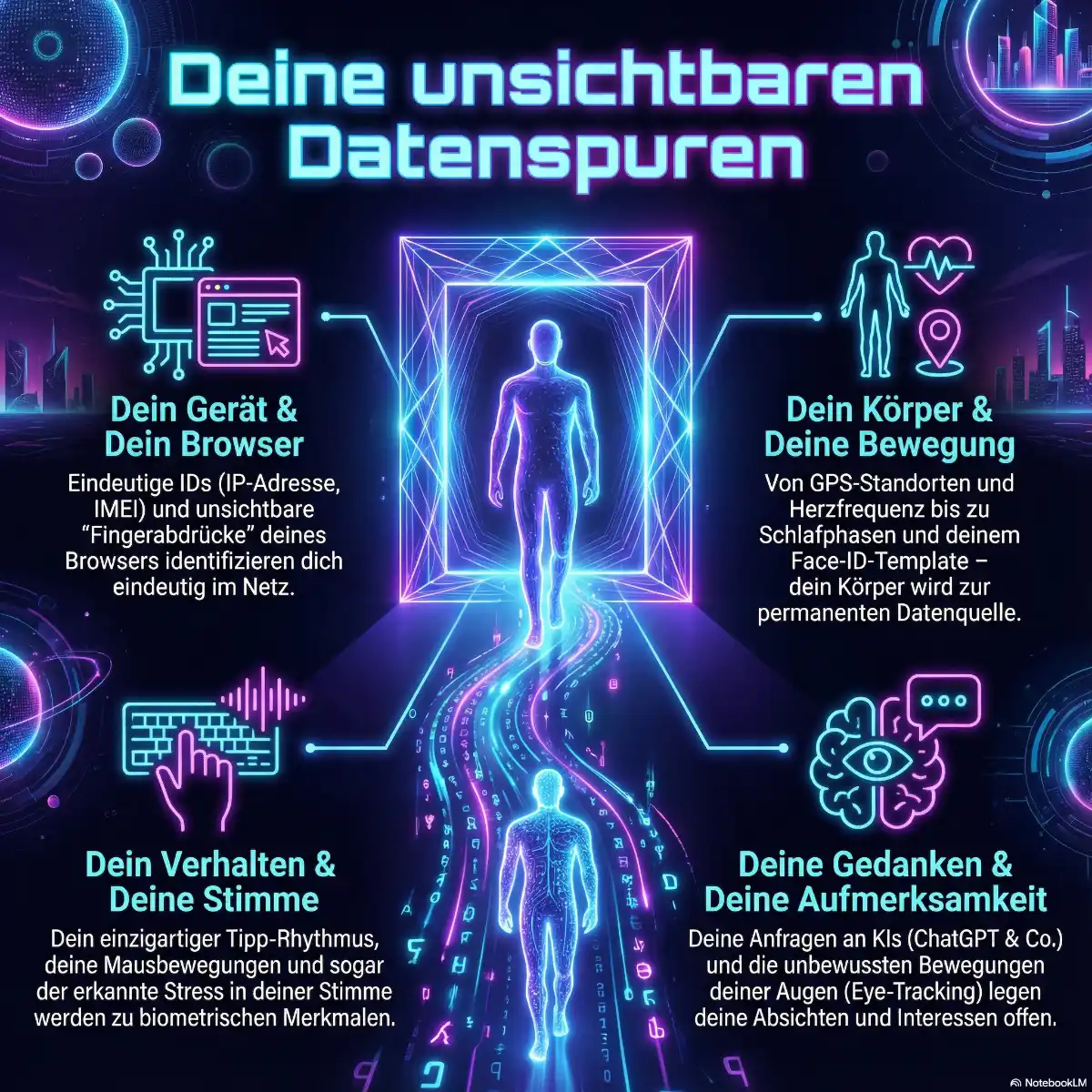

Das unsichtbare Netz: Dein digitaler Fingerabdruck

Dein Gerät ist einzigartig (auch ohne Cookies!)

Du löschst brav deine Cookies, nutzt den Inkognito-Modus und fühlst dich sicher? Schlechte Nachricht: Dein Browser verrät dich trotzdem.

Browser-Fingerprinting kombiniert harmlos wirkende Informationen zu einem einzigartigen Profil:

- Deine Bildschirmauflösung (1920×1080?)

- Installierte Schriftarten (Times New Roman, Arial, aber auch exotischere?)

- Browser-Version und -Plugins

- Betriebssystem und Zeitzone

- Grafikkarten-Eigenschaften (WebGL-Fingerprinting)

- Sogar dein Akkuladestand!

Jedes dieser Details ist harmlos. Zusammen ergeben sie einen digitalen Fingerabdruck, der dich mit über 99% Wahrscheinlichkeit eindeutig identifiziert. Die Electronic Frontier Foundation bietet mit Panopticlick einen Test – probier’s aus, du wirst staunen.

Canvas-Fingerprinting geht noch weiter: Dein Browser wird aufgefordert, ein unsichtbares Bild zu zeichnen. Winzige Unterschiede in Hardware und Treibern sorgen dafür, dass jeder Browser das Bild minimal anders rendert. Diese Unterschiede sind so charakteristisch wie ein echter Fingerabdruck.

Die Ironie? Je mehr Datenschutz-Tools du installierst, desto einzigartiger wirst du. Ein Browser mit Privacy Badger, uBlock Origin und NoScript ist seltener als einer mit Standard-Einstellungen.

Standort: Du bist nie wirklich anonym

GPS ist nur die Spitze des Eisbergs

Klar, GPS zeigt deinen exakten Standort. Das weiß jeder. Aber auch ohne aktiviertes GPS wird dein Standort erfasst:

WiFi-Triangulation nutzt die Signalstärke sichtbarer WLAN-Netzwerke. Google und Apple haben Milliarden WiFi-Netzwerke kartografiert. Dein Smartphone sieht „FritzBox-7490-AB12“ und drei weitere Netzwerke? Das reicht für eine Lokalisierung auf 20 Meter genau.

Bluetooth-Beacons sind winzige Sender in Geschäften, Museen, Flughäfen. Sie kommunizieren mit deinem Smartphone und erfassen Laufwege. Welche Abteilung du wie lange besucht hast, wo du stehen geblieben bist – alles messbar.

Cell-Tower-IDs verraten grob wo du bist, auch im Flugmodus (solange SIM-Karte eingelegt). Mobilfunkanbieter wissen genau welche Masten du wann genutzt hast.

Die Google Maps Timeline zeigt nur einen Bruchteil der gesammelten Daten. Aber schau mal rein: Du siehst jeden Ort den du besucht hast, wie lange du dort warst, mit welchem Verkehrsmittel du unterwegs warst. Über Jahre. Manche finden das praktisch. Anderen wird übel dabei.

Bewegungssensoren verraten mehr als du denkst

Beschleunigungssensor, Gyroskop, Barometer – klingt technisch, hat aber Konsequenzen:

- Apps erkennen ob du gehst, läufst, Auto fährst, Fahrrad fährst

- Barometer misst Luftdruck und damit Höhe – Welches Stockwerk? Welche Etage im Einkaufszentrum?

- Dein Gang ist biometrisch: Wie du läufst, identifiziert dich genauso eindeutig wie dein Fingerabdruck

Forscher haben gezeigt: Allein aus Bewegungsdaten lässt sich mit hoher Genauigkeit vorhersagen wo du als nächstes hingehst.

Online-Verhalten: Jeder Klick zählt

Die Maus lügt nicht

Tracking-Software zeichnet nicht nur auf was du klickst, sondern wie:

- Mausbewegungen: Der exakte Pfad deines Cursors wird aufgezeichnet

- Hover-Zeit: Wie lange die Maus über einem Element schwebt

- Scroll-Verhalten: Wie schnell du scrollst, wo du stoppst

- Klick-Koordinaten: Exakte Pixel-Position (x,y)

Diese Daten dienen der „User Experience Optimierung“. Aber sie verraten auch ob du nervös bist (zittrige Mausbewegungen), müde (langsame Reaktionen), oder ob überhaupt ein Mensch vor dem Bildschirm sitzt (Bots bewegen sich anders).

Heatmaps zeigen wo die meisten User hinschauen. Websites werden danach optimiert. Aber auch manipuliert: Wichtige Informationen (Kündigungsbutton, Datenschutz-Opt-Out) landen gerne in den „toten Winkeln“ wo niemand hinschaut.

Formular-Tracking: Selbst Nichtabsenden zählt

Du füllst ein Formular aus, überlegst es dir anders, schließt den Tab? Zu spät. Moderne Tracking-Scripte senden jeden Tastendruck in Echtzeit an den Server.

Besonders perfide: Manche Seiten speichern deine Eingaben und füllen das Formular wieder vor, wenn du wiederkommst. „Praktisch“ nennen sie das. Ich nenne es Überwachung.

Social Media: Das Metadaten-Paradox

Der Post ist nur die halbe Wahrheit

Was du postest, ist das eine. Was Social-Media-Plattformen wirklich wissen, das andere:

Der Social Graph ist wertvoller als alle Posts zusammen:

- Wer folgt wem (und wer folgt zurück?)

- Wer interagiert mit wem (Likes, Kommentare, Shares)

- Wie schnell antwortest du wem (enge Freunde vs. lose Kontakte)

- Wer schaut wessen Profil an

- Wer sieht wessen Stories

Aus diesen Daten lassen sich erstaunlich präzise Schlüsse ziehen: Beziehungsstatus, politische Einstellung, sexuelle Orientierung, Bildungsniveau, Kaufkraft. Ohne dass du jemals darüber gepostet hast.

Der Zeitstempel verrät dich: Wann postest du? Wann bist du online? Ein regelmäßiger Rhythmus verrät Arbeitszeiten, Schlafgewohnheiten, Zeitzonen-Wechsel (Reisen). Algorithmen erkennen Muster die dir selbst nicht auffallen.

Die Illusion des Löschens

„Diese Nachricht wurde gelöscht“ – kennst du, oder? Hier die harte Wahrheit: Die Nachricht ist weg, aber die Metadaten bleiben:

- Dass eine Nachricht geschickt wurde

- Wann sie geschickt wurde

- Wann sie gelöscht wurde

- Dass sie gelöscht wurde (sichtbar für den Empfänger!)

WhatsApp, Telegram & Co. speichern diese Informationen. Bei Gerichtsprozessen tauchen sie regelmäßig auf.

Online-Status: Stalking leicht gemacht

Messenger zeigen deinen Online-Status, „zuletzt online“, die blauen Haken. Du kannst das abschalten? Theoretisch ja. Praktisch nutzen es die wenigsten. Und Apps wie „WhatStat“ oder „Chatwatch“ loggen diese Daten rund um die Uhr und erstellen Aktivitätsmuster.

Stalking-Opfer berichten: Partner kontrollieren über Online-Status wann sie schlafen, mit wem sie schreiben, ob sie lügen („Ich bin müde und gehe schlafen“ – aber 20 Minuten später online).

KI & ChatGPT: Deine Prompts als Training-Material

Die neue Dimension der Datensammlung

KI-Systeme wie ChatGPT, Claude, Copilot haben die Datensammlung auf eine neue Ebene gehoben. Jeder Prompt, jede Frage, jede Interaktion wird gespeichert:

Was gespeichert wird:

- Alle deine Prompts und Anfragen

- Die kompletten Antworten der KI

- Deine Feedback-Daten (Thumbs up/down)

- Wann und wie oft du die KI nutzt

- Für welche Themen (Coding, Kreatives, Hausaufgaben)

- Wie du formulierst (Schreibstil!)

- Token-Verbrauch (Nutzungsintensität)

Das große ABER: Die meisten Anbieter nutzen diese Daten zum Training zukünftiger Modelle. Dein Prompt heute ist die Antwort die andere morgen bekommen.

Wie schützt man sich?

Die gute Nachricht: Bei den meisten Anbietern kannst du Opt-Out aktivieren:

- ChatGPT: Settings → Data Controls → „Improve the model for everyone“ ausschalten

- Claude: Settings → Training Opt-Out aktivieren

- Microsoft Copilot: Unternehmens-Versionen haben oft eigene Richtlinien

Die schlechte Nachricht: Selbst mit Opt-Out werden die Daten gespeichert, nur nicht fürs Training verwendet. Der Anbieter hat sie trotzdem.

Sensible Daten haben in Prompts nichts zu suchen

Niemals in KI-Prompts eingeben:

- Namen von dir oder anderen

- Adressen, Telefonnummern

- Passwörter, Kreditkartennummern

- Gesundheitsdaten

- Firmeninterna (außer explizit genehmigt)

Ich erlebe im Lehrerkontext immer wieder: „Claude, korrigiere bitte die Klassenarbeit von Max Mustermann, geboren 12.05.2010, Klasse 9b…“ – NEIN! Anonymisiere vorher!

Schreibstil: Dein digitaler Fingerabdruck

Stilometrie – oder: Warum anonyme Posts nicht anonym sind

Dein Schreibstil ist so einzigartig wie deine Handschrift. Stilometrie analysiert:

- Durchschnittliche Satzlänge

- Wortschatz-Komplexität

- Lieblingswörter und Füllwörter

- Grammatik-Muster (typische Fehler!)

- Satzzeichen-Gewohnheiten

- Emoji-Präferenzen

Mit moderner KI lässt sich mit über 90% Genauigkeit zuordnen wer einen Text geschrieben hat. Auch wenn dieser „anonym“ gepostet wurde.

Realer Fall: Im Jahr 2013 wurde der Autor Robert Galbraith als J.K. Rowling enttarnt – durch Stilometrie. Die linguistische Analyse bewies: Das kann nur sie geschrieben haben.

Copy-Paste wird erkannt

Moderne Software unterscheidet zwischen:

- Selbst getippt (mit natürlichen Pausen, Tippfehlern, Korrekturen)

- Copy-Paste (zu gleichmäßig, keine Tippfehler)

- KI-generiert (andere Muster in Satzstruktur und Wortschatz)

Lehrer nutzen solche Tools zunehmend bei Verdacht auf Plagiate oder KI-Nutzung.

Stimme: Der biometrische Ausweis

Voice-Prints sind eindeutig

Deine Stimme ist so einzigartig wie dein Fingerabdruck:

- Tonhöhe und Klangfarbe

- Sprechgeschwindigkeit und Rhythmus

- Dialekt und Akzent

- Atemgeräusche und Pausen

Sprachassistenten wie Alexa, Siri, Google Home erstellen Voice-Prints zur Sprechererkennung. Praktisch, weil sie dich von anderen unterscheiden können. Problematisch, weil diese Daten biometrisch sind – du kannst deine Stimme nicht ändern wie ein Passwort.

Was die Stimme noch verrät

Moderne Voice-Analyse erkennt:

- Emotionen: Wut, Freude, Trauer, Stress

- Voice Stress Analysis: Anspannung (wird als Lügendetektor-Technik vermarktet!)

- Gesundheitszustand: Krankheiten verändern die Stimme

- Alter und Geschlecht: Auch nach Stimmveränderung erkennbar

- Persönlichkeit: Intro-/Extraversion, Gewissenhaftigkeit

Wer hört mit?

Sprachassistenten hören immer zu – sonst könnten sie nicht auf „Hey Siri“ reagieren. Was sie hören landet auf Servern. Manchmal werden Aufnahmen von Menschen angehört (zur „Qualitätsverbesserung“).

2019 kam raus: Google, Amazon, Apple ließen alle Mitarbeiter Sprachaufnahmen anhören. Darunter auch versehentliche Aktivierungen – private Gespräche, Streitereien, Sex. Nach öffentlichem Druck wurde das eingeschränkt, aber nicht komplett gestoppt.

Smart Home: Das Zuhause das zu viel weiß

IoT = Internet of Things = Internet of Tracking

Jedes vernetzte Gerät in deinem Zuhause sammelt Daten:

Smart Speaker hören immer zu, auch wenn nur das Aktivierungswort erkannt werden soll. Fehlaktivierungen sind häufig – und dann wird alles aufgezeichnet.

Smart TVs erfassen was du schaust, wann, wie lange. Manche haben Mikrofone und Kameras die nicht abschaltbar sind. Samsung wurde 2015 kritisiert weil ihre Datenschutzerklärung warnte: „Seien Sie vorsichtig was Sie in der Nähe des Fernsehers sagen.“

Staubsauger-Roboter kartografieren deine Wohnung. Der Grundriss wird auf Server übertragen. Bei Datenpannen oder Verkauf der Firma bekommen Dritte Zugriff.

Smart Thermostate wissen wann du zuhause bist, wann du schläfst, wie warm du es magst. Versorger nutzen diese Daten für „Smart Grid“-Optimierung.

Smarte Türschlösser loggen jede Öffnung. Nützlich um Einbrüche zu dokumentieren. Aber auch um Partner zu kontrollieren: „Du sagtest du warst um 18 Uhr zuhause – das Log sagt 19:30 Uhr.“

Die Illusion der Sicherheit

„Ich habe nichts zu verbergen“ höre ich oft. Bis die smarte Türklingel gehackt wird und Fremde live zusehen können wer kommt und geht. Bis der Smart-Speaker in Gerichtsverfahren als Zeuge herangezogen wird. Bis Einbrecher Smart-Home-Daten kaufen um zu wissen wann niemand daheim ist.

IT-Sicherheit und Datenschutz sind bei vielen IoT-Geräten katastrophal. Standard-Passwörter, unverschlüsselte Übertragung, keine Updates – eine Goldgrube für Hacker.

Gesundheit: Die intimsten Daten

Fitness-Tracker wissen mehr als dein Arzt

Moderne Smartwatches und Fitness-Tracker erfassen:

- Herzfrequenz rund um die Uhr (Ruhepuls, Belastung, HRV)

- Schlafphasen (Tiefschlaf, REM, Leichtschlaf)

- Sauerstoffsättigung (SpO2 – Indikator für Atemprobleme)

- EKG-Daten (Herzrhythmus-Störungen)

- Körpertemperatur (Fieber, Zyklus)

- Stresslevel (aus HRV berechnet)

Die Apple Watch kann Vorhofflimmern erkennen und hat damit schon Leben gerettet. Großartig! Aber: All diese Daten landen in der Cloud.

Wer will diese Daten?

Krankenkassen würden gerne Fitness-Daten nutzen für Risikobewertung und Prämien. In den USA gibt es das bereits (John Hancock Vitality Program). In Deutschland noch verboten – aber wie lange noch?

Versicherungen interessieren sich für Gesundheitsdaten um Risiken zu kalkulieren. Wer einen ungesunden Lebensstil hat, zahlt mehr.

Arbeitgeber könnten interessiert sein: Ist der Mitarbeiter wirklich krank oder macht er blau? Schläft er genug? Ist er gestresst?

Menstruationszyklus-Apps: Besonders heikel

Nach dem Roe vs. Wade Urteil in den USA, das das Abtreibungsrecht kippte, wurden Zyklus-Apps zum Sicherheitsrisiko. Daten könnten als Beweis für Abtreibungen verwendet werden.

Die App „Flo“ wurde 2021 erwischt wie sie Gesundheitsdaten an Facebook verkauft hat – trotz gegenteiliger Versprechen.

Tipp: Wenn Zyklus-App, dann nur ohne Cloud-Anbindung. Oder old-school auf Papier.

E-Commerce: Der gläserne Kunde

Dynamic Pricing: Jeder zahlt einen anderen Preis

Online-Shops passen Preise individuell an:

- Gerätetyp: MacBook-Nutzer sehen höhere Preise (weil kaufkräftiger?)

- Standort: In reichen Vierteln teurer

- Browsing-Historie: Wer mehrfach schaut, will es wirklich – zahlt mehr

- Tageszeit: Abends nach Feierabend teurer (Kaufbereitschaft höher)

- Neukunde vs. Bestandskunde: Erstbestellungen oft günstiger

Studien zeigen: Die Preisunterschiede können 20-30% betragen. Für das gleiche Produkt. Zur gleichen Zeit.

Wie testet man das? Inkognito-Modus, VPN, verschiedene Geräte. Oder die Cookies löschen und Seite neu laden.

Abandoned Cart Recovery: Der verfolgte Warenkorb

Du legst etwas in den Warenkorb, kaufst aber nicht? Innerhalb von Stunden bekommst du:

- Retargeting-Werbung auf anderen Websites

- E-Mails: „Du hast etwas im Warenkorb vergessen“

- Oft mit Rabatt-Code („Nur heute: 10% Rabatt!“)

Das funktioniert selbst wenn du nicht eingeloggt warst – dank Tracking-Cookies und Fingerprinting.

Tipp: Nutze diese Taktik zu deinem Vorteil. Warenkorb füllen, verlassen, auf Rabatt-E-Mail warten. Bei vielen Shops klappt das.

Arbeit: Das überwachte Büro

Employee Monitoring wird normal

Besonders seit Remote Work erfassen Unternehmen:

- Zeiterfassung: Wann loggst du dich ein, wie lange arbeitest du

- App-Nutzung: Welche Programme wie lange offen

- Tastatur/Maus-Aktivität: Bist du wirklich am Arbeiten?

- Automatische Screenshots: Zufällige Bildschirmfotos

- Webcam-Überwachung: Bist du wirklich am Schreibtisch?

- E-Mail-Scanning: Firmen-Mails werden analysiert

- Slack/Teams-Monitoring: Auch „private“ Nachrichten

In Deutschland ist vieles davon nur mit Betriebsrat-Zustimmung erlaubt. In den USA deutlich lockerer. Remote-Jobs bei US-Firmen können auch von Deutschland aus überwacht werden.

Die Grenze verschwimmt

Dienst-Laptop, Dienst-Handy – auch privat genutzt? Dann kann der Arbeitgeber mitlesen. Rechtlich grau, aber möglich.

Tipp: Strikte Trennung. Privat = privates Gerät. Dienst = Dienst-Gerät. Keine Vermischung.

Die unbequeme Wahrheit

Perfekte Anonymität gibt es nicht

Selbst mit allen Schutzmaßnahmen: Perfekte Anonymität ist praktisch unmöglich. Zu viele Datenpunkte, zu viele Quellen, zu viele Korrelationsmöglichkeiten.

Warum ich das wichtig finde

Wenn du nach diesem Artikel entscheidest: „Mir ist Bequemlichkeit wichtiger als Datenschutz“ – okay, legitim. Aber triff diese Entscheidung bewusst, nicht aus Unwissenheit.

Ausblick: Was kommt noch?

Die Zukunft wird nicht privater

Biometrische Massenüberwachung breitet sich aus. China zeigt wie es geht: Gesichtserkennung überall, Social Credit System, totale Kontrolle.

KI-gestützte Verhaltensvorhersage wird besser. Amazon weiß was du kaufen willst bevor du es weißt. Dating-Apps erkennen mit wem du kompatibel bist. Arbeitgeber können Kündigungsabsichten vorhersehen.

Implantate und BCIs (Brain Computer Interfaces) sind die nächste Grenze. Neuralink von Elon Musk, Kernel von Bryan Johnson – sie wollen Computer direkt ans Gehirn anschließen. Die Datenschutz-Fragen sind noch gar nicht geklärt.

Quantum Computing könnte heutige Verschlüsselung obsolet machen. Alle verschlüsselten Daten die heute gesammelt werden, könnten morgen entschlüsselt werden.

Fazit: Wissen ist Macht

Über 485 verschiedene Datenpunkte werden heute über jeden von uns erfasst. Diese Zahl wird weiter steigen.

Du musst nicht komplett offline gehen. Aber du solltest wissen was du preisgibst. Dieser Artikel ist lang, ja. Aber das Thema ist komplex. Und wichtig.

Meine Bitte an dich:

- Teile diesen Artikel mit Menschen die dir wichtig sind

- Aktiviere bei ChatGPT, Claude & Co. das Training Opt-Out

- Installiere uBlock Origin in deinem Browser

- Prüfe die Berechtigungen deiner Apps

- Lösche Accounts die du nicht mehr nutzt

Kleine Schritte. Aber jeder zählt.

Denn am Ende geht es nicht um totale Kontrolle oder totale Transparenz. Es geht um Balance. Um die Fähigkeit selbst zu entscheiden.

Digitale Selbstverteidigung im 21. Jahrhundert ist kein Luxus. Es ist eine Notwendigkeit.

Digitale Datenspuren – Häufig gestellte Fragen (FAQ)

Über 485 verschiedene Datenpunkte werden heute über jeden von uns erfasst. Diese FAQ gibt einen Überblick über die wichtigsten Kategorien digitaler Datenspuren und was damit gemacht wird.

1. Geräte & System-Identifikatoren – Was macht mein Gerät erkennbar?

Jedes Gerät hinterlässt einen einzigartigen „Fingerabdruck“, auch ohne Cookies:

- IP-Adresse: Zeigt deinen ungefähren Standort und Provider

- IMEI/MAC-Adresse: Eindeutige Hardware-Kennung deines Smartphones/Computers

- Device Fingerprint: Kombination aus Browser, Betriebssystem, Plugins, Bildschirmauflösung, installierten Schriftarten – macht dich einzigartig erkennbar

- Canvas/WebGL Fingerprinting: Nutzt Unterschiede in der Grafik-Darstellung zur Identifikation

- Battery Status API: Selbst dein Akkuladestand kann zur Wiedererkennung genutzt werden!

💡 Tipp: Browser-Fingerprinting funktioniert ohne Cookies und ist schwer zu verhindern. Privacy-Browser wie Brave oder Firefox mit Härtung helfen.

2. Standort & Bewegung – Wo bin ich und wie bewege ich mich?

Dein Standort wird auf vielfältige Weise erfasst:

- GPS-Koordinaten: Exakte Position auf 5-10 Meter genau

- WiFi-Triangulation: Auch ohne GPS! Sichtbare WLAN-Netzwerke verraten deinen Standort

- Bluetooth-Beacons: iBeacons in Geschäften, Museen, Flughäfen tracken dich indoor

- Cell-Tower-ID: Mobilfunkmasten ermöglichen grobe Lokalisierung

- Bewegungssensoren: Beschleunigungsmesser, Gyroskop, Barometer erkennen ob du gehst, fährst, Treppen steigst

- Google Maps Timeline: Vollständige Bewegungshistorie über Jahre

⚠️ Beachte: Standortdaten können mit anderen Daten kombiniert werden um dein Zuhause, deine Arbeitsstelle und regelmäßige Routinen zu identifizieren.

3. Online-Verhalten & Navigation – Was mache ich im Web?

Jeder Klick, jede Mausbewegung wird erfasst:

- Browser-Historie: Alle besuchten URLs mit Zeitstempel

- Verweildauer: Wie lange auf welcher Seite

- Scroll-Tiefe: Wie weit wurde runter gescrollt (Engagement-Messung)

- Klick-Heatmaps: Wo genau wurde geklickt (X,Y-Koordinaten)

- Mausbewegungen: Kompletter Bewegungspfad der Maus wird aufgezeichnet

- Tab-Wechsel: Multitasking-Verhalten

- Formular-Abbrüche: Auch wenn du nicht absendest – deine Eingaben werden gespeichert

💡 Tipp: Browser-Erweiterungen wie uBlock Origin und Privacy Badger blockieren viele Tracker.

4. Social Media & Kommunikation – Was teile ich online?

Social Media erfasst weit mehr als nur deine Posts:

- Social Graph: Wer folgt wem, wer interagiert mit wem

- Likes & Shares: Was gefällt dir, was teilst du

- Story-Views: Wer hat deine Stories gesehen (und umgekehrt!)

- Profilbesuche: LinkedIn, Instagram zeigen wer dein Profil besucht hat

- Online-Status: Wann bist du online, wann schläfst du

- Lesebestätigungen: WhatsApp blaue Haken, Instagram „Gesehen“

- „… tippt gerade“: Echtzeit-Überwachung deiner Tipp-Aktivität

- Gelöschte Nachrichten: Dass etwas gelöscht wurde bleibt sichtbar!

⚠️ Beachte: Metadaten verraten mehr als Inhalte. Mit wem du wie oft kommunizierst ist oft wichtiger als was du schreibst.

5. E-Commerce & Shopping – Was kaufe ich ein?

Online-Shopping wird bis ins Detail analysiert:

- Produktansichten: Was hast du wie lange angeschaut

- Warenkorb-Verhalten: Was hinzugefügt, was wieder entfernt

- Abandoned Cart: Verlassene Warenkörbe → gezielte Retargeting-Werbung

- Zahlungsmethoden: Kreditkarte, PayPal, Klarna (Risikobewertung)

- Retouren-Quote: Wie oft sendest du zurück (beeinflusst zukünftige Angebote)

- Preis-Historie: Wann du nach Rabatten suchst

- Gutschein-Nutzung: Verwendete Rabattcodes

- Wunschliste: Kaufabsichten werden gespeichert

💡 Tipp: Dynamic Pricing passt Preise individuell an. Inkognito-Modus und VPN können helfen, faire Preise zu sehen.

6. Streaming & Medienkonsum – Was schaue/höre ich?

Deine Mediengewohnheiten werden detailliert erfasst:

- Seh-Historie: Jedes Video, jeder Film, jede Serie mit Zeitstempel

- Abbruchpunkte: Wo hast du pausiert, wo aufgehört

- Wiedergabe-Geschwindigkeit: 1.5x, 2x → verrät Konsumgewohnheiten

- Übersprungene Songs: Negative Signale für Empfehlungsalgorithmen

- Playlists: Selbsterstellte und gehörte Playlists

- Wiederhol-Verhalten: Wie oft der gleiche Song

- Spotify Wrapped / YouTube Recap: Jahresübersichten zeigen nur einen Bruchteil der gesammelten Daten

⚠️ Beachte: Medienkonsum verrät politische Einstellung, Bildungsniveau, Persönlichkeit.

7. Smart Home & IoT – Was weiß mein Zuhause über mich?

Vernetzte Geräte sammeln rund um die Uhr Daten:

- Sprachassistenten: Alexa, Siri, Google Home speichern alle Anfragen (auch versehentliche Aktivierungen!)

- Audio-Aufnahmen: Werden transkribiert und analysiert

- Licht-Schaltzeiten: Wann gehst du schlafen, wann stehst du auf

- Thermostat-Daten: Heizgewohnheiten, wann bist du zuhause

- Türschloss-Aktivität: Wann kommst/gehst du

- Überwachungskameras: Video-Aufnahmen mit Gesichtserkennung

- Smart TV: Was schaust du, wann, mit wem (Mikrofon!)

- Staubsauger-Roboter: Grundriss deiner Wohnung wird erfasst

💡 Tipp: Smart Home Geräte nur bei Bedarf einschalten. Mikrofon-Stummschalter nutzen wenn möglich.

8. Gesundheit & Fitness – Was weiß meine Smartwatch?

Fitness-Tracker und Smartwatches erfassen intime Gesundheitsdaten:

- Schritte, Distanz, Kalorien: Bewegungsprofil

- Herzfrequenz: Ruhepuls, Belastungspuls, HRV (Stress-Indikator)

- Schlafphasen: Tiefschlaf, REM, Leichtschlaf, Aufwachzeiten

- Sauerstoffsättigung (SpO2): Gesundheitszustand

- EKG-Daten: Herzrhythmus-Störungen

- Menstruationszyklus: Intimste Gesundheitsdaten

- Gewicht, BMI, Körperfett: Smarte Waagen

- Trainings-Sessions: Welcher Sport, wie intensiv, wo

- Sturzerkennungen: Apple Watch erkennt Stürze

⚠️ WICHTIG: Gesundheitsdaten sind besonders schützenswert. Krankenkassen und Versicherungen könnten Interesse haben!

9. Biometrie & Verhaltensbiometrie – Wie authentifiziere ich mich?

Biometrische Daten sind permanent – du kannst sie nicht ändern wie ein Passwort:

- Fingerabdruck-Template: Digitale Repräsentation deines Fingerabdrucks

- Face-ID: 3D-Modell deines Gesichts

- Iris/Retina-Scan: Augenmuster

- Voice-Print: Einzigartiger Stimmabdruck

- Keystroke Dynamics: Wie schnell du tippst, Rhythmus zwischen Tasten

- Mausbewegungen: Charakteristische Bewegungsmuster

- Touch-Druck: Wie stark du auf Touchscreen drückst

- Gang-Biometrie: Dein Laufstil ist einzigartig (!))

💡 Tipp: Biometrie für Geräte ist ok, aber nicht für jede App. Template Protection Verfahren helfen.

10. Cookies & Web-Tracking – Wie werde ich online verfolgt?

Verschiedene Tracking-Methoden folgen dir durchs Web:

- First-Party Cookies: Von der besuchten Website selbst

- Third-Party Cookies: Von externen Werbe-Netzwerken

- Zombie Cookies: Regenerieren sich nach Löschung!

- Flash Cookies (LSO): Schwer zu löschen, überleben Browser-Resets

- Tracking-Pixel: Unsichtbare 1×1 Pixel-Bilder zur Verfolgung

- Local Storage: HTML5-Speicher (5-10 MB pro Domain)

- ETags: HTTP-Caching zur Identifikation missbraucht

- Supercookies: Im HTTP-Header versteckt

💡 Tipp: Cookie-Banner nicht einfach wegklicken! Einstellungen prüfen und nur notwendige akzeptieren.

11. KI & Large Language Models – Was speichert ChatGPT über mich?

NEU: KI-Systeme sammeln umfangreiche Nutzungsdaten:

- Alle Prompts/Anfragen: Jede Frage an ChatGPT, Claude, Copilot wird gespeichert

- Chat-Historie: Vollständige Konversationen über Monate/Jahre

- Feedback-Daten: Thumbs Up/Down = Training für zukünftige Modelle

- Token-Verbrauch: Wie viel du nutzt (Kosten-Tracking)

- Nutzungsmuster: Wann, wie oft, für welche Themen

- Generierter Content: KI-erstelle Texte, Bilder mit Wasserzeichen

- Fine-Tuning: Deine Nutzung verbessert das Modell (außer Opt-Out)

- Jailbreak-Versuche: Werden geloggt und analysiert

- Custom Instructions: Dauerhafte Anweisungen an die KI

⚠️ WICHTIG: Keine sensiblen Daten in KI-Prompts! Namen, Adressen, Passwörter haben da nichts zu suchen.

💡 Tipp: Bei ChatGPT, Claude & Co. in den Einstellungen „Training Opt-Out“ aktivieren!

12. Schreib- & Kommunikationsstil – Ist meine Schreibweise einzigartig?

Ja! Dein Schreibstil ist wie ein digitaler Fingerabdruck (Stilometrie):

- Satzlängen-Präferenzen: Kurze oder lange Sätze

- Wortschatz-Komplexität: Bildungsniveau erkennbar

- Lieblingswörter: Welche Wörter du häufig nutzt

- Füllwörter: „eigentlich“, „irgendwie“, „halt“ (regionale Marker!)

- Grammatik-Muster: Typische Fehler (das/dass, Kommata)

- Emoji-Präferenzen: Welche Emojis, wo im Satz

- Satzzeichen-Gewohnheiten: Nutzung von !, ?, …, etc.

- Schreibgeschwindigkeit: Words Per Minute, Tipp-Rhythmus

- Copy-Paste vs. Getippt: Wird unterschieden!

- Authorship Attribution: KI kann mit >90% Genauigkeit erkennen wer einen Text geschrieben hat

⚠️ Beachte: Anonyme Posts können durch Stilometrie dem Autor zugeordnet werden!

13. Stimme & Sprach-Analyse – Was verrät meine Stimme?

Deine Stimme ist ein einzigartiger biometrischer Ausweis:

- Voice-Print: Einzigartiger Stimmabdruck zur Identifikation

- Transkripte: Alle Sprachaufnahmen werden zu Text (durchsuchbar!)

- Dialekt/Akzent: Regionale Herkunft erkennbar

- Sprechgeschwindigkeit: Wie schnell du sprichst

- Emotionale Tonlage: Wut, Freude, Stress, Trauer erkannt

- Voice Stress Analysis: Anspannung in der Stimme (Lügendetektor-Technik!)

- Pausen-Muster: „Äh“, „ähm“ – Unsicherheiten

- Hintergrundgeräusche: Wo bist du (Büro, Straße, Zuhause)

- Mehrere Sprecher: Wer war noch anwesend (Voice Separation)

- Deepfake-Erkennung: Aber auch Deepfake-Erstellung möglich!

💡 Tipp: Sprachassistenten nur bewusst aktivieren, nicht dauerhaft im „Hey Siri/Alexa“-Modus lassen.

14. Arbeit & Produktivität – Wie werde ich am Arbeitsplatz überwacht?

Employee Monitoring wird immer umfangreicher:

- Zeiterfassung: Wann arbeitest du, wie lange

- App-Nutzung: Welche Programme wie lange offen

- Tastatur/Maus-Aktivität: Inaktivitäts-Überwachung

- Automatische Screenshots: Zufällige Bildschirmfotos

- Webcam-Aufnahmen: Anwesenheits-Kontrolle (Remote Work)

- E-Mail-Monitoring: Firmen-Mails werden gelesen

- Chat-Überwachung: Slack, Teams-Nachrichten (auch private!)

- Meeting-Teilnahme: Kamera an/aus, Redezeit

- Dokument-Zugriffe: Was wurde geöffnet, bearbeitet

- Badge-Swipes: Physischer Zugang zum Gebäude

⚠️ RECHTLICH: In Deutschland stark eingeschränkt, aber Betriebsrat-Vereinbarungen beachten!

15. Gaming – Was weiß die Spieleindustrie über mich?

Gaming-Plattformen sammeln detaillierte Verhaltensdaten:

- Spielzeit: Wie lange, wann, welche Tageszeiten

- In-Game-Käufe: Mikrotransaktionen, Ausgaben

- Achievements: Welche freigeschaltet, wann

- Performance-Daten: K/D Ratio, Win Rate, Skill-Level

- Social Graph: Gaming-Freunde, Clans

- Voice-Chat: Wird mitgehört (Toxizitäts-Erkennung)

- Controller-Input: Button-Presses analysiert (Cheating-Detection)

- Spieleinstellungen: Grafik, Steuerung (Hardware-Rückschlüsse)

💡 Fun Fact: Gaming-Verhalten kann Persönlichkeits-Profile erstellen (Impulsivität, Teamfähigkeit, etc.)

16. Eye-Tracking & Emotionserkennung – Was sehen meine Augen?

Moderne Geräte können Augenbewegungen und Emotionen erfassen:

- Blickpunkt-Tracking: Wo auf dem Bildschirm geschaut

- Fixationen: Punkte längerer Aufmerksamkeit

- Sakkaden: Schnelle Augenbewegungen zwischen Fixationen

- Pupillen-Dilatation: Kognitive Belastung, emotionale Erregung

- Blink-Rate: Stress-Indikator

- Heatmaps: Wo am meisten hingeschaut

- Gesichtsausdruck: Happy, Sad, Angry, Surprised

- Micro-Expressions: Unwillkürliche kurze Gesichtsbewegungen

- Valence/Arousal: Emotionale Dimension (positiv/negativ, aktiv/passiv)

💡 Einsatz: Marktforschung, Usability-Tests, aber auch Überwachung und Manipulation möglich!

17. Datenschutz-Mechanismen – Wie werden Daten anonymisiert?

Es gibt Techniken zum Datenschutz, aber perfekte Anonymität ist schwer:

- K-Anonymität: Daten so verallgemeinern dass mind. K Personen gleich aussehen

- Differential Privacy: Gezieltes „Rauschen“ in Daten einfügen

- L-Diversity: Vielfalt in sensiblen Attributen sicherstellen

- Homomorphic Encryption: Verschlüsselte Berechnungen ohne Entschlüsselung

- Federated Learning: ML-Training ohne zentrale Datenspeicherung

⚠️ ABER: Durch Kombination vieler „anonymisierter“ Datensätze (Re-Identifikation) können Personen trotzdem identifiziert werden!

Beispiel: Netflix-Prize-Wettbewerb – „anonymisierte“ Filmbewertungen konnten mit IMDb-Profilen verknüpft werden.

18. Predictive Policing & Forensik – Kann KI Verbrechen vorhersagen?

Polizei und Justiz nutzen zunehmend algorithmische Systeme:

- Predictive Policing: Vorhersage wo Verbrechen passieren werden

- COMPAS Score: Rückfall-Risiko von Straftätern (sehr umstritten!)

- Gesichtserkennung: CCTV-Kameras mit automatischer Identifikation

- Kennzeichen-Erkennung (ANPR): Automatische Fahrzeug-Erfassung

- Social Network Analysis: Verbindungen zwischen Verdächtigen

⚠️ KRITIK:

- Algorithmic Bias – diskriminiert gegen Minderheiten

- Feedback Loop – verstärkt existierende Vorurteile

- Self-Fulfilling Prophecy – mehr Polizei → mehr Festnahmen → scheint System zu bestätigen

💡 Ethik: Predictive Policing ist hochumstritten und in vielen Städten wieder abgeschafft worden.

📊 Zusammenfassung: 23 Kategorien, 485+ Datenpunkte

- Geräte & System (22) – IDs und Fingerprinting

- Standort & Bewegung (23) – GPS, WiFi, Sensoren

- Online-Verhalten (24) – Browsing, Klicks

- Suchverhalten (8) – Queries und Historie

- Social Media (32) – Posts, Likes, Engagement

- Messenger (14) – Chat-Metadaten

- E-Mail (15) – Tracking und Analyse

- E-Commerce (21) – Shopping-Verhalten

- Streaming & Medien (24) – Video, Musik

- Gaming (19) – Spielzeit, Käufe

- Smart Home & IoT (18) – Vernetzte Geräte

- Gesundheit & Fitness (30) – Vitaldaten

- Biometrie (18) – Fingerabdruck, Face-ID

- Eye-Tracking (18) – Blickverfolgung

- Cookies & Tracking (16) – Web-Tracking

- Netzwerk (18) – Verbindungsdaten

- Datenschutz (11) – Anonymisierung

- Forensik (9) – Predictive Policing

- Arbeit (21) – Produktivitäts-Monitoring

- Entwicklung (14) – Technische Metadaten

- KI & LLMs (29) – ChatGPT, Claude

- Schreibstil (33) – Stilometrie

- Stimme (27) – Voice-Analyse

🛡️ Die wichtigsten Datenschutz-Tipps

- ✅ VPN verwenden (aber WebRTC-Leaks prüfen!)

- ✅ Tracking-Blocker (uBlock Origin, Privacy Badger)

- ✅ Privacy-Browser (Firefox mit Härtung, Brave)

- ✅ Cookies regelmäßig löschen

- ✅ Separate E-Mail-Adressen für verschiedene Zwecke

- ✅ 2FA aktivieren (aber ohne SMS!)

- ✅ App-Berechtigungen prüfen (nur nötige Zugriffe)

- ✅ Smart Home kritisch sehen (Mikrofone ausschalten)

- ✅ E2E-Verschlüsselung (Signal statt WhatsApp)

- ✅ KI-Training Opt-Out (ChatGPT, Claude)

- ✅ Keine sensiblen Daten in KI-Prompts!

💡 Fazit: Digitale Datenspuren sind allgegenwärtig. Perfekte Anonymität ist nahezu unmöglich, aber bewusster Umgang mit Daten und Diensten kann das Tracking deutlich reduzieren. Informiert bleiben ist der erste Schritt zum Schutz der eigenen Privatsphäre!